Hvordan beskytte personopplysninger i norske virksomheter (GDPR)

Hva innebærer personopplysninger, og hvorfor er de kritiske?

Personopplysninger er all data som direkte (f.eks. navn, fødselsnummer, e-post) eller indirekte (lokasjonsdata, nettleserhistorikk) knytter seg til en identifiserbar person – herunder alt fra lokal lagring til sikring av personopplysninger i skyen og on-prem løsninger. Vi deler dem i to hovedkategorier:

Alminnelige data (GDPR artikkel 4 nr. 1)

Sensitive data (helseopplysninger, politisk ståsted, seksuell orientering, jf. artikkel 9)

Feilbehandling eller datalekkasjer kan ramme både virksomheten og enkeltpersoner hardt: identitetstyveri, økonomisk tap og langvarige omdømmeskader. Vi forstår at ledere og ansatte ofte kjenner usikkerhet rundt compliance, og derfor er det avgjørende å bygge tillit gjennom tydelige rutiner, opplæring og psykologisk trygghet. GDPR gjør "privacy by design" til et juridisk imperativ og definerer behandlingsprinsippene i artikkel 5 (lovlighet, formålsbegrensning, dataminimering) samt kravene til sensitive data i artikkel 9.

Slik beskytter du personopplysninger i din virksomhet

Vi vet at kombinasjonen av tekniske krav og juridiske regler kan føles overveldende. Kanskje har du en dag oppdaget en usikret kundefil på en delt server, eller kjent på pulsen når en nyansatt spør om tilgang til sensitive data. Du er ikke alene – denne guiden hjelper deg steg for steg.

Hvorfor personvern gjelder deg?

Tenk deg at en kunde ringer deg: «Hvem har hatt tilgang til mine helseopplysninger?» Hvis du ikke har kontroll, skaper det uro og kan koste dyrt i både bøter og omdømme. Ved å følge disse prinsippene:

- Unngår du store GDPR-bøter

- Sikrer du at ansatte tør å bruke systemene uten frykt

- Bygger du tillit hos kunder som vet at deres data er trygge

Grunnprinsippene – enkelt forklart

- Hjemmel for behandling

Du må alltid ha et lovlig grunnlag (for eksempel samtykke eller kontrakt) før du behandler personopplysninger. - Dataminimering

Spør deg selv: «Trenger vi virkelig denne informasjonen?» Jo færre data, desto mindre risiko. - Ansvarlighet

Dokumenter alt dere gjør – fra risikovurderinger til tekniske implementasjoner. - CIA-prinsippet

- Konfidensialitet: Kun de som trenger det, får tilgang

- Integritet: Dataene skal være riktige og komplette

- Tilgjengelighet: Autoriserte brukere finner data raskt når de trenger dem

Microsoft Fabric i din datastrategi

Microsoft Fabric gir deg én samlet plattform for å håndtere dataflyt, styring og sikkerhet. Med Fabric kan du:

- Bygge ende-til-ende pipelines (ingestion, rensing, transformasjon) uten å hoppe mellom verktøy

- Bruke innebygde Sensitivity Labels og data-lineage fra Purview for å spore PII gjennom alle steg

- Automatisere policy-enforcement slik at kryptering og tilgangskontroll skjer konsekvent

- Integrere sømløst med Azure Key Vault for sentralisert nøkkelstyring og rotasjon

- Overvåke og revidere alle hendelser i sanntid via den innebygde overvåkingen

Scenario: Du setter opp en Fabric-pipeline som henter rådata fra en kundedatabase, pseudonymiserer identifikatorer med Spark-notebook, og laster rene tabeller inn i et delt datalager – alt med enhetlig sikkerhetsmodell og end-to-end logging.

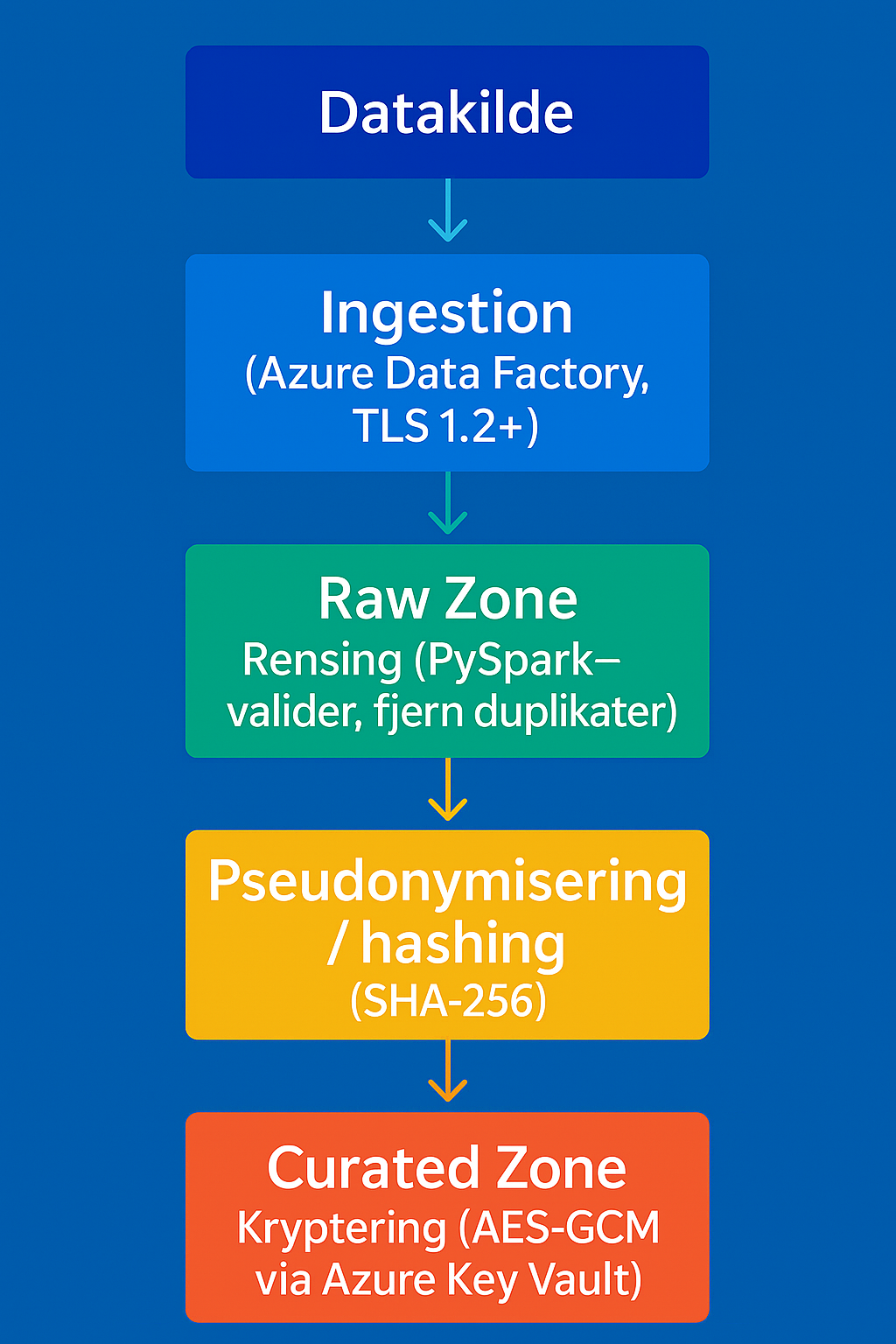

Arkitektur og dataflyt gjort tydelig

Her er en enkel oversikt over hvordan data beveger seg trygt gjennom plattformen:

Slik unngår du at rådata med direkte personreferanser sprer seg videre i systemet.

Scenario: sende kundeutdrag til samarbeidspartner

Når du må dele kundeopplysninger med en ekstern avdeling:

- Trekk ut kun de feltene som trengs.

- Pseudonymiser identifikatorer (SHA-256 uten salt kan brukes, men salt anbefales).

- Krypter filen med AES-GCM før overføring, og del nøkkelen via RSA-OAEP.

Dette sikrer både konfidensialitet og integritet under transport.

Nøkkelstyring – enkelt og sikkert

Vi vet at det er lett å glemme å rotere nøkler når du har det travelt. Her er noen råd:

- Bruk Azure Key Vault til å lagre alle nøkler sentralt

- Sett opp automatisk rotasjon hver 90. dag

- Overvåk nøkkeltilgang i sanntid for å oppdage uvanlige hendelser

Scenario: Nyansatt får tilgang

Når en ny kollega begynner, følg denne prosessen:

- Gi midlertidig tilgang med laveste privilegier

- Etter fullført opplæring, oppgrader tilgang basert på rolle

- Logg alle endringer automatisk i et revisionsspor

Slik unngår du at nyansatte får unødvendig vid tilgang til sensitive data.

Vanlige fallgruver og hvordan du unngår dem

- Manglende nøkkelrotasjon → automatiser rotasjon i Key Vault

- Uklare ansvarsroller → lag en enkel RACI-matrise (Responsible, Accountable, Consulted, Informed)

- Overdreven anonymisering → balanser behov for analyse med personvern

- Manglende logging → sørg for immutable logs med regelbasert overvåking

Oppsummering

Vi forstår at dere står overfor mange valg. Ved å følge denne enkle, praktiske tilnærmingen møter dere både GDPR-krav og forretningsmål. Har du et spesifikt case, for eksempel et nytt CRM -system eller en IoT-plattform som samler brukerdata? Si ifra, så hjelper vi dere med tilpassede eksempler og støtte hele veien!

Vil du vite mer?

Har du spørsmål om hvordan GDPR påvirker din virksomhet, eller ønsker du en uforpliktende prat om skreddersydd rådgivning? Ta gjerne kontakt med meg – jeg bistår deg med å sikre personopplysninger og bygge tillit hos kundene dine.

Videre lesning

- Månedlige oppdateringer i Azure Local: trygg oppgradering og sjekkliste

- Hvordan kan du sikre Copilot Studio AI-agenter i sanntid med Microsoft Defender?

- Azure-sertifiseringer hos Microsoft kurs

- Beskytt SQL-miljøer mot ransomware

- Dataanalyse suksess med Azure

- Guide til Azure sikkerhet

- Azure-nybegynner stegvis introduksjon guide

- Forklaring av offentlig sky

- Innledning til Microsoft Azure

- Azure Key Vault

- Azure Key Vault Overview

- Microsoft Fabric Overview

- Microsoft Purview

- Microsoft Purview Portal