Immutability i Azure: Beskytt SQL-miljøer mot ransomware

Hurtigstart- immutability

- Kartlegg dagens backup-frekvenser og datavolumer

- Opprett en Azure Storage-konto i ønsket region

- Aktiver immutability-policy (Governance eller Compliance)

- Oppdater backup-skript til den nye kontoen

- Test gjenoppretting og verifiser "immutable flag"

- Sett opp varslinger i Azure Monitor

Se Microsofts anbefalte ransomware-forsvar i Azure.

Du har sannsynligvis allerede gjort mye for å beskytte dine SQL-miljøer. Men i møte med stadig mer avanserte trusler, kan det være nyttig å se på nye verktøy – som immutability

Hvorfor tradisjonelle sikkerhetskopier ofte svikter

Har du opplevd at:

- Tape-kassetter krever manuell håndtering og gir lange gjenopprettingstider

- Disk-til-disk-sikkerhetskopiering mangler skrivebeskyttelse, slik at ondsinnet kode kan overskrive filer

- Proprietære systemer gjør det utfordrende å verifisere at ingen har tuklet med backupfilene

Ifølge Gartner opplever over 60 % av store virksomheter minst ett ransomware-forsøk mot backupdata årlig. Når backup-kjeden ryker, føles løsepenger som eneste løsning. Vi forstår presset – og vil hjelpe deg fri fra stresse

Hva betyr egentlig immutability (WORM)?

Immutability, eller WORM (Write Once, Read Many), sikrer at data du skriver én gang, ikke kan endres eller slettes innen en definert periode. Det innebærer at:

- Filer forblir urørt ved et uhell eller ondsinnet handling

- Hver versjon bevares til låseperioden utløper

- Arkiveringskrav håndheves automatisk – internt og ifølge lovverk

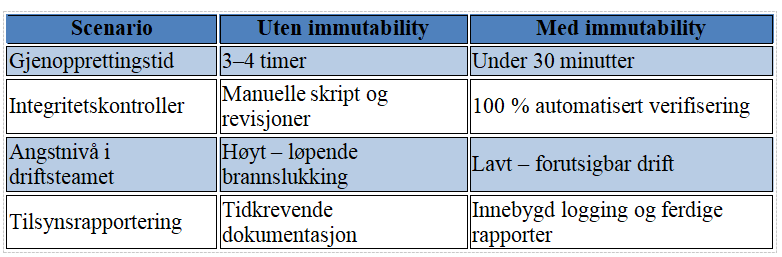

Før og etter immutability

Les mer om immutability i Azure Blob Storage.

Hvorfor stopper immutability ransomware?

Angripere søker alltid etter sikkerhetskopier som de kan kryptere eller slette for å få deg til å betale. Du hindrer dem i å finne et slikt mål når backupene er utilgjengelige for endring. Du nekter også endringsforespørsler selv om noen skulle få administratorrettigheter. Dermed sitter angriperen igjen med ingenting å selge.

Azure blob storage gjør immutability enkelt

Azure Blob Storage gir skalerbar lagring med innebygde immutability-funksjoner:

- Valgfri låseperiode per container – 30, 90 eller 365 dager

- Governance-modus for administratorunntak med sertifikat; Compliance-modus for absolutt beskyttelse

- Sanntidsvarsling ved mislykkede slette- eller skriveforsøk

Teknisk merknad: Geo-replikering (LRS, GRS, ZRS) påvirker både tilgjengelighet og kostnad. Prisøkninger på 10–20 % ved langtidsoppbevaring er vanlig. Se Azure Storage-priser og SLA for detaljer.

Hypotetisk eksempel fra en helseklynge

Tenk deg at en liten helseklynge aktiverer immutability for alle pasientjournaler i Azure. Angripere forsøker å kryptere produksjonsdatabasen, men finner ut at backupfilene er uforanderlige. Planen deres mislykkes fullstendig, og helseklyngen gjenoppretter data på få timer uten å betale løsepenger.

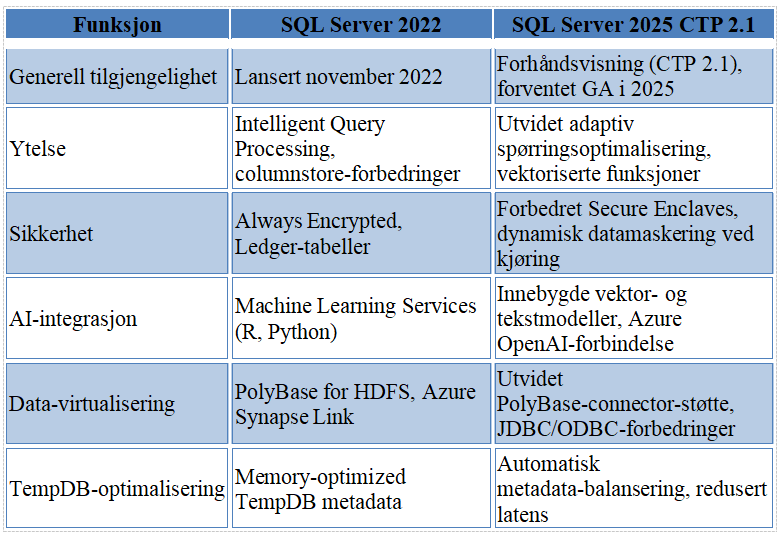

Sql server 2022 versus Sql server 2025 CTP 2.1

I Sql server 2022 sendes backup via to steg: først nullblokker, deretter data. Dette skaper en midlertidig tilstand uten immutability på nullblokkene. I Sql server 2025 CTP 2.1 sendes alle datablockene i en operasjon direkte til block blobs, og backupfilen eksisterer aldri i en ikke-immutabel tilstand. Du oppnår dermed fullstendig WORM-garanti.

SQL Server 2022 vs. SQL Server 2025 CTP 2.1

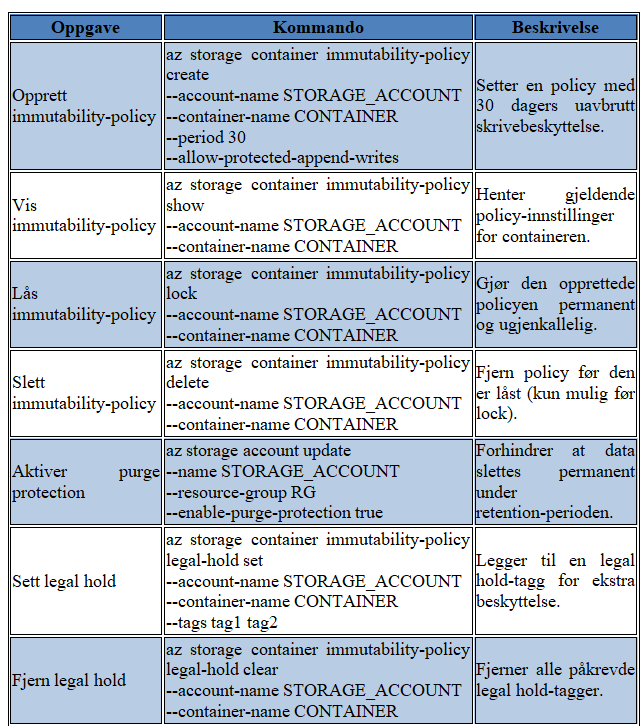

Typiske Azure-kommandoer for immutability

Avanserte forsvarstiltak

Du begrenser tilgangen til storage-kontoen med virtuelle nettverk eller ip-filtre for å unngå uautorisert tilgang. Du og teamet deres setter opp budsjettvarsler for egress-kostnader slik at uvanlig datatrafikk gir varsel om mulig angrep. Du lagrer alle backup-skript i et git-repositorium for å ha full versjonskontroll og revisjonsspor.

Utforsk Azure Backup Immutable Vault.

Hypotetisk scenario med en IT-sjef

Tenk deg at en IT-sjef i et konsulentselskap opplever et målrettet angrep via en sårbar vpn-tjeneste. Han har activated immutable backups i Azure, og angriperens krav om løsepenger havner i null. It-sjefen gjenoppretter miljøet samme kveld og leverer et fungerende system til kundene uten et eneste løsepengebeløp.

Pålitelige restore-tester

Du planlegger full restore minst to ganger i året i et isolert miljø. Du sammenligner før-og-etter-systemet for dataskjemaer, indekser og transaksjonsloggenivåer. Du kjører automatiserte integrasjonstester for å bekrefte at applikasjonene fungerer mot gjenopprettet database.

Samsvar og revisjonsspor

Flere bransjer krever flere års datalagringstid for å møte lovkrav innen finans, helse og juss. Du oppfyller disse kravene ved å bruke immutability i Azure, og du får automatisk et revisjonsspor som beviser uforanderlighet. Du kan vise dokumentasjon til datatilsynet og interne revisorer uten ekstra skrivearbeid.

Fremtidens immutability

Du kan forvente at skyleverandørene legger til KI-drevne policyer som justerer låseperioder etter risikoprofil. Du kan regne med blockchain-baserte hash-verifikasjoner for å spore hver backupfil uforanderlig. Du ser også hybride løsninger som kombinerer lokal WORM-sikkerhet med skybackup for høyest mulig redundans.

Hva dette betyr for deg

Når du tar i bruk immutability i Azure:

- Reduserer du risiko for datamanipulering og løsepengekrav

- Får du kortere, mer forutsigbar gjenopprettingstid

- Sikrer automatisk oppfyllelse av arkiveringskrav

- Frigjør driftsteamet fra brannslukking – mer tid til fagutvikling og fritid

Slik kommer du i gang

- Kartlegg dagens sikkerhetskopifrekvenser og volum.

- Opprett en Azure Storage-konto i ønsket region.

- Aktiver immutability-policy (Governance eller Compliance).

- Oppdater sikkerhetskopieringsskriptene til den nye kontoen.

- Test gjenoppretting fra ulike tidspunkter og verifiser "immutable flag".

- Sett opp varslinger i Azure Monitor for mislykkede operasjoner.

- Dokumenter prosessen og rull ut i produksjon etter vellykket staging.

Noen siste tips

- Del opp lange låseperioder i faser (30 + 60 + 275 dager)

- Bruk Azure Policy for kontinuerlig overvåking av compliance

- Tren teamet i sertifikatstyring for Governance-unntak

- Øv jevnlig på full datagjenoppretting – tabletop drills skaper trygghet

Med disse verktøyene og rutinene får du en dokumenterbar, uknuselig forsikring mot datamanipulering. Hva blir ditt neste steg for å sikre SQL-miljøet? Immutability er ikke bare en teknisk løsning – det er en investering i trygghet. Ønsker du å diskutere hvordan dette kan tilpasses din organisasjon? Vi hjelper deg gjerne. Send oss en e-post eller book et møte i dag – tryggheten starter her.

Videre lesning

- Månedlige oppdateringer i Azure Local: trygg oppgradering og sjekkliste

- Hvordan kan du sikre Copilot Studio AI-agenter i sanntid med Microsoft Defender?

- Azure-sertifiseringer hos Microsoft kurs

- GDPR-beskyttelse av personopplysninger virksomheter

- Dataanalyse suksess med Azure

- Guide til Azure sikkerhet

- Azure-nybegynner stegvis introduksjon guide

- Forklaring av offentlig sky

- Innledning til Microsoft Azure

- Immutable Storage Overview

- Configure Immutable Policy